Cado Security의 사이버보안 연구원들은 macOS 사용자와 암호화폐 보유자를 표적으로 삼는 새로운 맬웨어 즉 서비스(MaaS)를 발견했습니다.

“Cthulhu Stealer”라는 이름의 새로운 macOS 맬웨어는 2023년 후반에 처음 발견되었으며, 다크 웹에서 월 500달러에 서비스로 판매되고 있습니다.

이 악성 맬웨어의 주요 기능은 감염된 Mac에서 브라우저 쿠키, 시스템 비밀번호, iCloud 키체인에 저장된 비밀번호, 게임 계정을 포함한 다양한 스토어의 암호화폐 지갑, 웹 브라우저 정보, 심지어 Telegram Tdata 계정 정보 등 민감한 정보를 추출하는 것입니다.

Cthulhu Stealer는 x86_64 및 ARM 아키텍처용으로 설계된 두 개의 바이너리와 함께 번들로 제공되는 Apple 디스크 이미지(DMG)입니다. GoLang으로 작성되었으며 CleanMyMac, Grand Theft Auto VI, Adobe GenP와 같은 인기 있는 애플리케이션을 모방하여 합법적인 소프트웨어로 위장합니다. Cato Security 연구원인 Tara Gould가 최근 Cado Security 보고서.

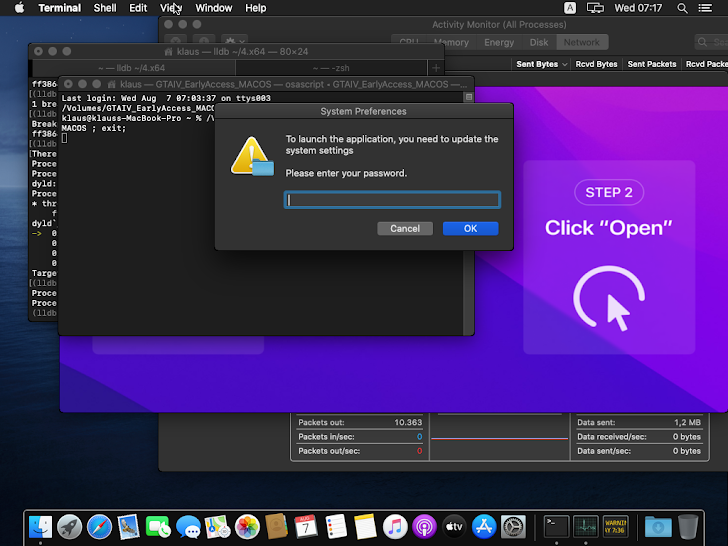

사용자가 dmg 파일을 마운트하면 사용자에게 소프트웨어를 열라는 메시지가 표시됩니다. osascript 파일이 열리면 사용자에게 macOS 명령줄 도구를 통해 시스템 비밀번호를 입력하라는 메시지가 표시됩니다. 이 도구는 AppleScript와 JavaScript를 실행합니다.

초기 비밀번호를 입력한 후 두 번째 프롬프트에서 사용자의 MetaMask 비밀번호를 요청합니다. 그런 다음 ‘/Users/Shared/NW’에 디렉토리를 생성하여 도난된 자격 증명을 텍스트 파일에 저장합니다.

이 맬웨어는 또한 Chainbreak라는 오픈소스 도구를 사용하여 iCloud Keychain 비밀번호를 Keychain.txt에 덤프하도록 설계되었습니다. 도난당한 데이터는 압축되어 ZIP 아카이브 파일에 저장된 후 공격자가 제어하는 명령 및 제어(C2) 서버로 유출됩니다.

Cthulhu Stealer 맬웨어가 액세스 권한을 얻으면 ‘/Users/Shared/NW’에 텍스트 파일에 저장된 훔친 자격 증명을 사용하여 디렉토리를 만듭니다. 그런 다음 피해자의 시스템에 지문을 찍어 IP 주소, 시스템 이름, 운영 체제 버전, 하드웨어 및 소프트웨어 정보를 포함한 정보를 수집합니다.

“Cthulhu Stealer의 기능과 특징은 Atomic Stealer와 매우 유사하여 Cthulhu Stealer 개발자가 Atomic Stealer를 가져와 코드를 수정했을 가능성이 있습니다. 사용자에게 비밀번호를 묻는 osascript의 사용은 Atomic Stealer와 Cthulhu에서 유사하며, 철자 오류도 동일합니다.”라고 보고서는 덧붙였습니다.

그러나 보고서에 따르면 Cthulhu Stealer의 배후에 있는 위협 행위자들은 지불 분쟁과 사기꾼 또는 퇴장 사기에 가담했다는 비난으로 인해 운영을 중단했을 가능성이 있다고 합니다. 이로 인해 맬웨어가 홍보된 마켓플레이스에서 영구적으로 금지되었습니다.

macOS는 오랫동안 안전한 시스템으로 여겨졌지만, Mac 사용자를 표적으로 삼는 맬웨어는 여전히 보안 문제가 되고 있습니다. 잠재적인 사이버 위협으로부터 보호하기 위해 사용자는 항상 신뢰할 수 있는 출처에서 소프트웨어를 다운로드하고, Gatekeeper와 같은 macOS의 기본 제공 보안 기능을 활성화하고, 시스템과 앱을 최신 보안 패치로 최신 상태로 유지하고, 평판이 좋은 바이러스 백신 소프트웨어를 사용하여 추가 보호 계층을 제공하는 것을 고려하는 것이 좋습니다.