기술이 세상을 바꿀 수 있다는 것을 우리 모두 잘 알고 있습니다. 이는 기술 자체가 불법 복제될 수 있기 때문에 몇 가지 암묵적인 의미를 지닌 사실입니다. 따라서 최근에는 DEF CON 해커가 단 90분 만에 미국 투표 기계에 침입했습니다.

DEF CON 해커, 단 90분 만에 미국 투표기에 침입

기술은 세상을 바꿀 수 있습니다. 이것은 여러 가지 함축적인 의미를 내포하고 있으며, 기술 자체가 불법 복제될 수 있고 전자 투표함을 공격할 수 있어 결국 지는 후보에게 승리를 안겨줄 수 있다.

세상은 민주주의가 결여되어 있다는 암울한 현실을 안고 살고 있습니다. 투표는 국민의 무기지만 국민이 투표하면 무장해제됩니다. 유명한 해커 컨퍼런스인 DEF CON에서 미국에서 사용되는 투표 기계를 “해킹”하는 데 90분이 걸렸습니다.

미국은 투표 시스템이 일반 사람들에게 다소 “낯설지만” 항상 민주주의가 “권위주의적 구제”를 받은 나라였습니다. 2000년 대선 개표 실패 이후 미국은 전자 투표 시스템에 막대한 투자를 해왔지만 모든 계정에서 이 투표 시스템의 보안 시스템에는 그다지 많은 투자를 하지 않았습니다.

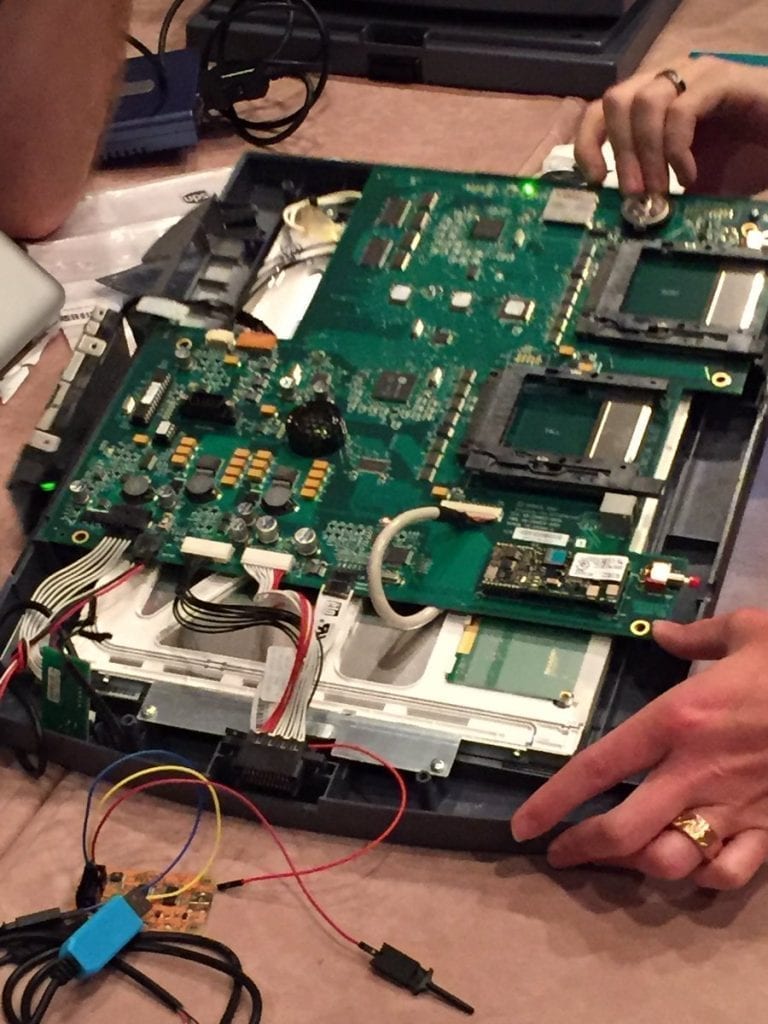

올해 라스베거스에서 열린 DEF CON 해커 컨퍼런스에서는 백악관 경선에서 미국 대선에 사용된 30개의 컴퓨터 투표함을 물리적으로 먼저 해킹해 내부에 접근했다. 내부에.

제1회 투표마을에서 #데프콘, 참석자들은 취약점을 찾기 위해 선거 시스템을 땜질합니다. 나는 그들이 몇 가지 새로운 결함을 발견했다고 들었습니다. pic.twitter.com/VpYPXANUMT

— 브래들리 바트(@BBB1216BBB) 2017년 7월 28일

90분도 채 되지 않아 시스템 방어의 첫 번째 균열이 나타나기 시작하여 낮은 수준의 당혹스러운 보안이 드러났습니다. 다음으로 Wi-Fi에 의해 기계가 해킹되었습니다.

“의심할 여지 없이, 우리의 투표 시스템은 약하고 취약합니다. 오늘날 해킹 커뮤니티의 공헌 덕분에 우리는 시스템이 얼마나 약한지 더 많이 발견했습니다.”

올해 초 설립자인 DEF CON Jeff Moss의 아이디어를 매각한 Jake Braun은 말했습니다.

“두려운 것은 러시아, 북한, 이란을 포함한 우리의 적들이 민주주의 원칙을 훼손하고 국가 안보를 위협하는 과정에서도 ‘해킹’할 수 있는 능력이 있다는 것을 우리도 알고 있다는 것입니다.”

Sequoia 및 Winvote 장비에 대한 Diebolds 기계는 eBay 또는 정부 경매에서 구입했으며 DEF CON의 “해커”에 의해 분석되었으며 이러한 투표 기계는 불행한 상황을 드러냈습니다. 일부는 OpenSSL, Windows XP 및 CE의 수정되지 않은 버전과 함께 매우 오래되고 악용 가능한 소프트웨어를 실행하고 있었습니다. 이러한 시스템 중 일부에는 투표를 방해하기 위해 악성 소프트웨어를 설치하는 데 사용할 수 있는 USB 물리적 포트가 열려 있었습니다.

물리적으로 상자를 우리 앞에 두고 그 기계에서 무언가를 하려고 하는 것은 한 가지입니다. 물론 선거 과정을 확인하고 따르는 공무원들이 공격을 감지하고 막을 것입니다. 또 다른 것은 공중 형태로 Wi-Fi를 통해 멀리서 기계에 접근하여 조작할 수 있다는 것입니다.

분명히 일부 상자에는 보안이 취약한 Wi-Fi 연결이 포함되어 있습니다. 이전 선거에서 사용된 WinVote 시스템은 Wi-Fi를 통해 “해킹”된 것으로 보이며 WinXP의 MS03-026 취약점으로 인해 INFOSEC 학자 Carsten Schurmann은 RDP를 통해 랩톱에서 컴퓨터에 액세스할 수 있었습니다. 다른 시스템은 버그 CVE-2011-4109를 이용하여 OpenSSL을 통해 원격으로 공격을 받을 수 있습니다.

Carsten Schurmann이 이 WinVote 기계에 원격으로 액세스하는 데 1:40이 걸렸던 Defcon 투표 마을에서 인사드립니다. pic.twitter.com/1Xk3baWdxv

— 로버트 맥밀란(@bobmcmillan) 2017년 7월 28일

죄송합니다보다 더 안전

이 “보안 테스트”를 담당하는 사람들은 WinVote 시스템이 완전히 안전하지 않고 침입이 감지되고 기록되었을 것이므로 당황할 이유가 없다고 말했습니다. 그리고 공격을 받은 장비가 모두 이번 선거에서 사용되는 것은 아니며 이미 단종된 모델도 여러 개 있습니다.

이 WINvote 기계의 “보안”은 너무 나쁩니다. WinXP 실행, 자동 실행 활성화 및 하드 코딩된 WEP Wi-Fi 암호. pic.twitter.com/AlOiAPcRra

— 빅터 게버스(@0xDUDE) 2017년 7월 28일

그러나 이러한 공격은 장비에 대한 원격 액세스가 있을 수 있으며 지역 선거 관리 공무원이 이러한 원격 침입을 탐지할 준비가 전혀 되어 있지 않음을 보여줍니다. 특히 현재 비우호적인 상태에 있는 미-러 관계가 그렇습니다. 이 테스트를 담당하는 사람들은 결과가 경종을 울리는 것으로 보여지기를 원합니다.

그렇다면 이 취약점에 대해 어떻게 생각하십니까? 아래의 댓글 섹션에서 귀하의 견해와 생각을 공유하기만 하면 됩니다.