수백만 명의 LinkedIn 사용자가 즉각적인 비밀번호 변경 안내가 포함된 이메일 서비스를 받고 있습니다. 이유는 무엇입니까? 2012년 7월에 발생한 데이터 유출로 인해 1억 6,700만 개의 계정이 영향을 받았을 수 있습니다.

LinkedIn은 2012년에 자사 서버가 해킹되어 비밀번호가 유출되었음을 인정합니다.

1억 6천만 개 이상의 LinkedIn 데이터가 딥 웹에서 판매 중입니다.

당시 반응은 예상했던 대로였다. 약 650만 개에 달하는 관련 계정은 비밀번호 재설정을 거쳐야 했습니다. 또한 회사는 예방 조치로 다른 사람들에게도 동일한 조치를 취하도록 권고하는 공지문을 발행했습니다.

이번 주 LinkedIn은 문제가 여기서 끝나지 않는다는 사실을 발견했습니다. TheRealDeal이라는 다크넷 회원이 2012년 캐스팅에서 얻은 1억 1,700만 LinkedIn 계정의 데이터에 액세스할 수 있는 패키지를 판매했습니다. 다크넷 회원이 유지하는 가격은 5비트코인입니다. (약 22억 달러).

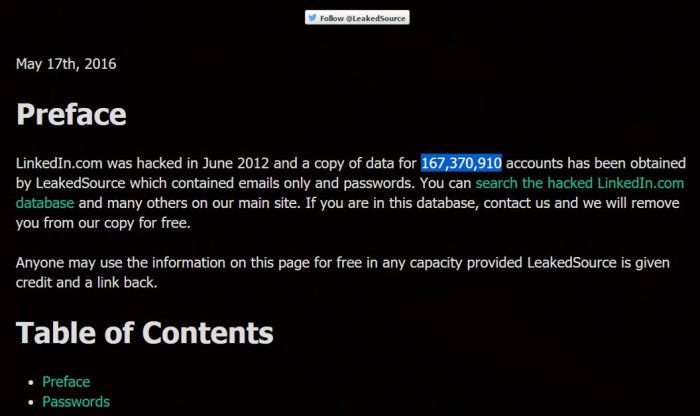

여러 구슬이 가장 큰 영향을 받을 수 있습니다. LeakedSource는 사용자가 인터넷에서 개인 정보를 사용할 수 있는지 알아내는 데 도움을 주는 서비스라고 설명하는 사이트입니다. 또한 167,370,910개 계정의 데이터에 접근할 수 있다고 주장합니다.

LinkedIn에 따르면 서비스에 다른 큰 침입이 기록되지 않았으므로 이들 계정의 데이터는 2012년 유출에도 불구하고 확실히 획득되었습니다.

계정 수가 이렇게 광범위하다면 왜 사용 가능한 데이터만 사용할 수 있게 되었나요? LeakedSource 책임자 중 한 명은 마더보드에 “아마도 데이터는 항상 소규모 러시아 그룹의 통제하에 있었을 것입니다.

팡파르를 피하기 위해 패키지에 대한 액세스가 잘 통제되었을 수 있으며, 이로 인해 많은 비밀번호가 빠르게 변경될 수 있습니다.”

또한 “아시다시피 비밀번호 자체는 암호화되었지만 특정 유형의 공격 조합을 보호하는 데 도움이 되는 키 파생 기술인 “솔트”(소금)를 적용하지 않았습니다. 그렇기 때문에 해당 주제에 대해 지식이 있는 사람들은 비밀번호를 찾는 데 어려움을 겪지 않습니다.”

따라서 LinkedIn은 선택의 여지가 없었습니다. 수요일 18일부터 서비스 사용자는 비밀번호 교환을 위한 이메일을 받게 됩니다. 강화 서비스는 2012년까지 생성된 모든 계정의 비밀번호를 점진적으로 무효화하고 있습니다. 해당 연도 이후 업데이트되지 않은 계정에 대해서도 동일한 작업이 수행되었습니다.

예상대로 LinkedIn은 2012년에 비해 더 포괄적인 조치를 취하지 못했다는 이유로 보안 전문가로부터 질문을 받았습니다.

침입에 대해 Proficio 보안 회사의 CEO인 Brad Taylor는 문제의 범위에 대한 보다 명확한 아이디어를 제공할 수 있는 포렌식을 분석하고 수행했습니다. 회사는 “비밀번호 암호화를 강화하고 인증 옵션을 2단계로 구현했다”고 방어했다.

그러나 피해가 발생하면 보호하기 위해 가능한 모든 조치를 취할 것입니다. 하지만 비결은 계정에 알림이 없더라도 가능한 한 빨리 LinkedIn에서 비밀번호를 변경하는 것입니다.